maccms苹果CMS后台GetShell漏洞及修复方法

- 使用教程

- 2023-06-18

- 更新:2023-06-18 18:57:54

简介Maccms苹果CMS后台任意文件写入致getshell影响版本:v10 登录后台,点击基础-》分类管理;可以看见每一...

Maccms苹果CMS后台任意文件写入致getshell

影响版本:v10

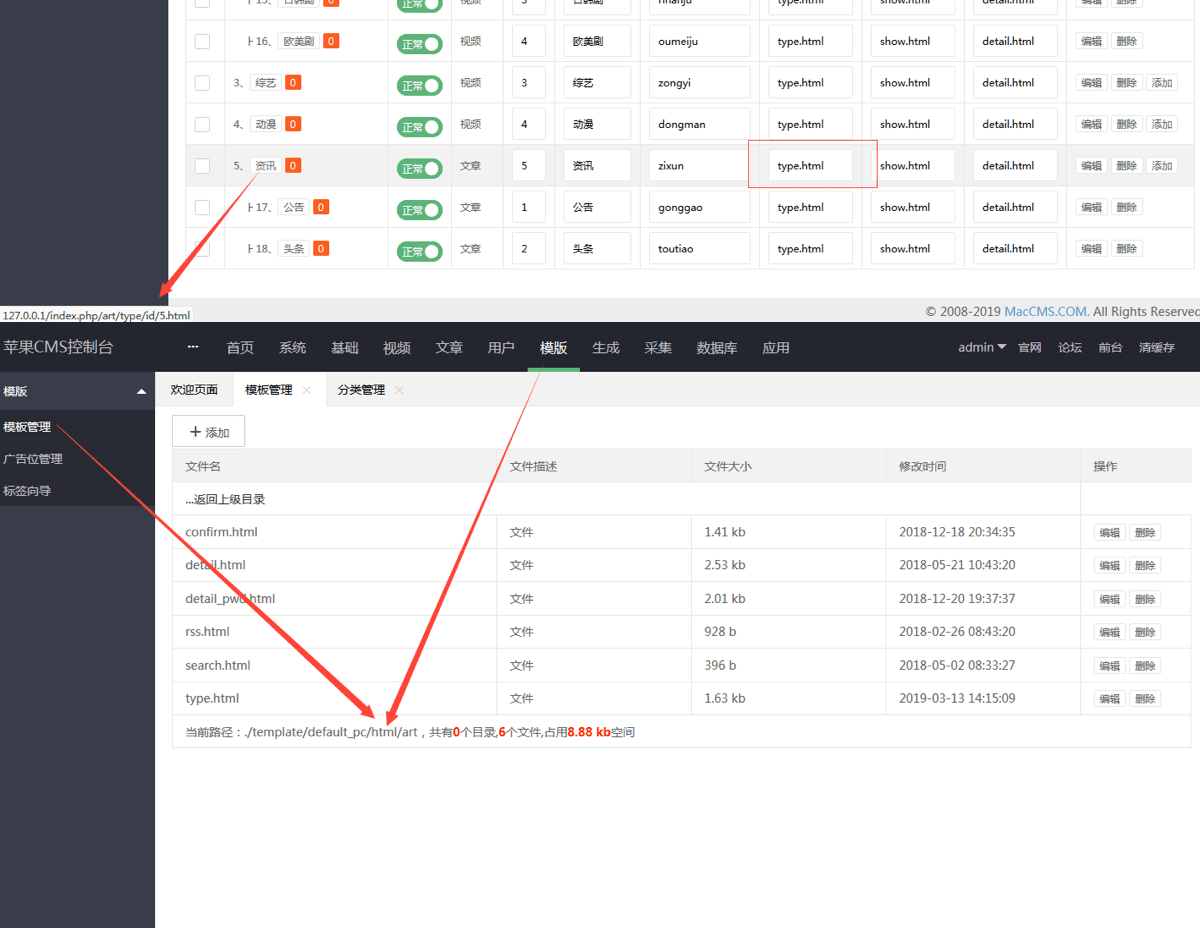

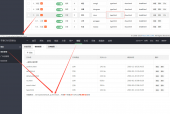

登录后台,点击基础-》分类管理;可以看见每一种类别都是用的分类页模板。并且可以看出该处使用的模板为/art/type.html

漏洞复现

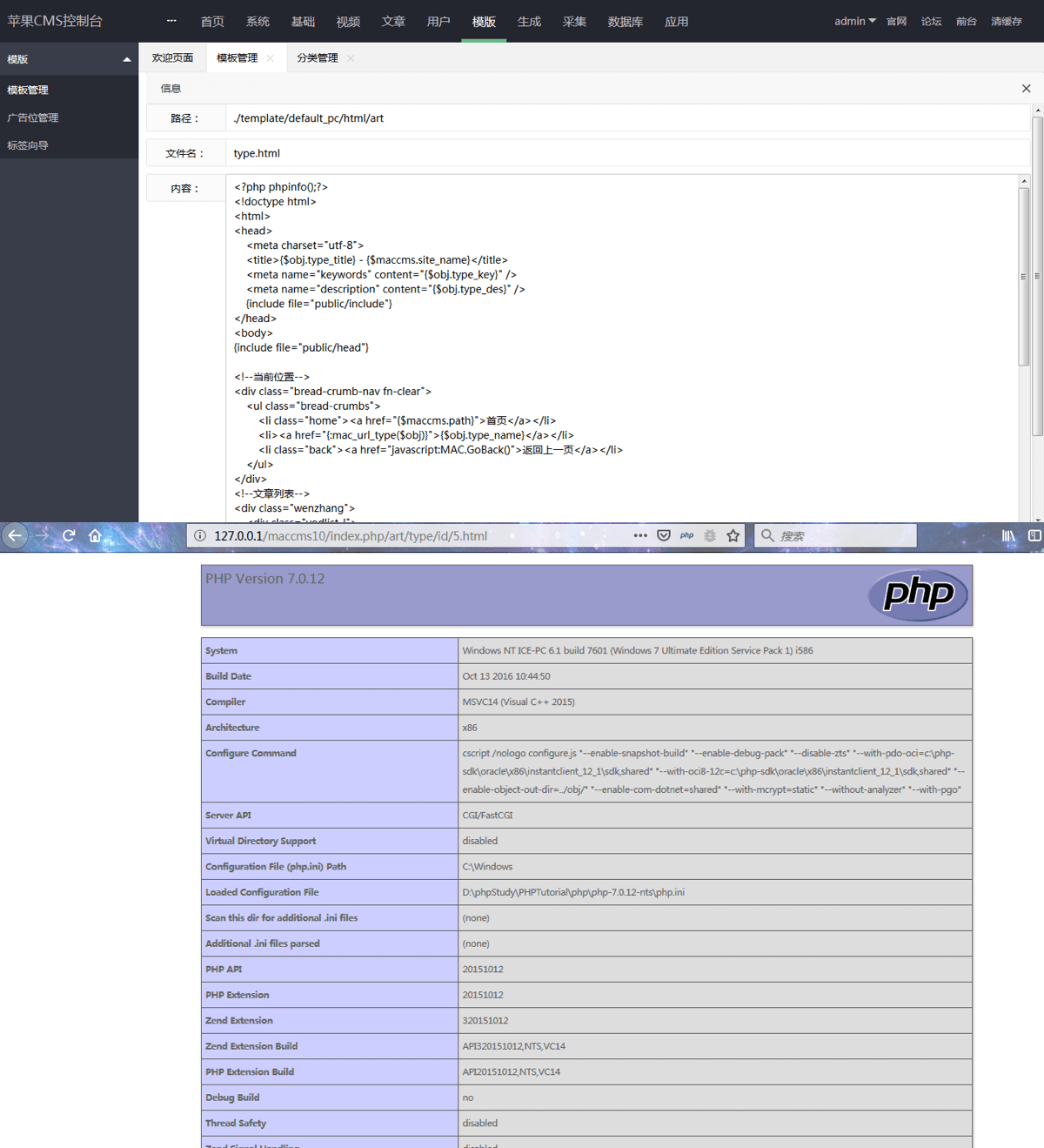

输入php代码,保存。访问index.php/art/type/id/5.html,PHP代码成功执行。

原理分析

程序本来设计为禁止将模板改为PHP文件,但是在渲染模板时,程序会将该模板文件写入到缓存文件中,并在之后用include包含,所以在禁止将模板改为php文件后,依旧能执行代码。遂形成GetShell漏洞。

补洞措施

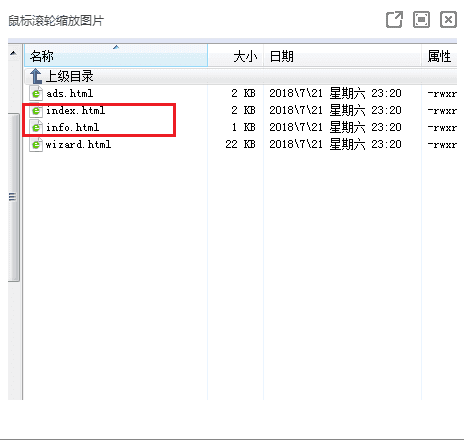

只要隐藏关闭或是删除模板文件修改的文件就可以了,怎么删除或是修改后台模板这个功能呢!

文件路径目录:application\admin\view\template

index.html

info.html

这两个文件改下名称或者删除都可以,没办法修改模板就没办法利用了。

本文由 @239模板 于2023-06-18发布在 模板资源网,如有疑问,请联系我们。

发表评论